|

روشهای معمول حمله به کامپیوترها (۱)

قصد داریم طی دو شماره بطور خلاصه به معمولترین روشهایی که

مورد استفاده خرابکاران برای ورود به کامپیوتر یا از

کارانداختن آن قرارمیگیرد، اشاره کنیم.

گروه امداد امنیت کامپیوتری ایران به بعضی از این روشها

بطور مفصل پرداخته است و در آینده به بقیه آنها نیز خواهد

پرداخت.

۱- برنامههای اسب تروا

۲- درهای پشتی و برنامههای مدیریت از راه دور

۳-عدم پذیرش سرویس

۴- وساطت برای یک حمله دیگر

۵- اشتراکهای ویندوزی حفاظتنشده

۶- کدهای قابل انتقال (Java

،

JavaScript

و

ActiveX)

۷- اسکریپتهای

Cross-Site

۸- ایمیلهای جعلی

۹- ویروسهای داخل ایمیل

۱۰- پسوندهای مخفی فایل

۱۱- سرویسگیرندگان چت

۱۲- شنود بستههای اطلاعات

۱- برنامههای اسب تروا

برنامههای اسب تروا روشی معمول برای گول زدن شما هستند (گاهی

مهندسی اجتماعی نیز گفته میشود) تا برنامههای

“درپشتی”

را روی کامپیوتر شما نصب کنند. و به این ترتیب

اجازه دسترسی آسان کامپیوترتان را بدون اطلاعتان به مزاحمین

میدهند، پیکربندی سیستم شما را تغییر میدهند، یا کامپیوترتان

را با یک ویروس آلوده میکنند.

۲-

درهای پشتی و برنامههای مدیریت از راه دور

روی کامپیوترهای ویندوزی، معمولا سه ابزار توسط مزاحمین برای

دسترسی از راه دور به کامپیوترتان استفاده میشود.

BackOrifice

،

Netbus

و

SubSeven.

این برنامههای درپشتی یا مدیریت از راهدور وقتی نصب میشوند،

به افراد دیگر اجازه دسترسی و کنترل کامپیوترتان را میدهند.

به شما توصیه میکنیم که شکافهای امنیتی را بخصوص در مورد

BackOrifice

از

CERT

مطالعه کنید.

۳- عدم پذیرش سرویس

نوعی دیگر از حمله،

Denial-of-Service

یا عدمپذیرشسرویس نام دارد. این نوع حمله

باعث از کارافتادن یا مشغول شدن بیش از حد کامپیوتر تا حد

غیرقابلاستفاده شدن میشود. در بیشتر موارد، آخرین وصلههای

امنیتی از حمله جلوگیری خواهند کرد. شایان گفتن است که علاوه

بر اینکه کامپیوتر شما هدف یک حمله

DoS

قرار میگیرد، ممکن است که در حمله

DoS

علیه یک سیستم دیگر نیز شرکت داده شود.

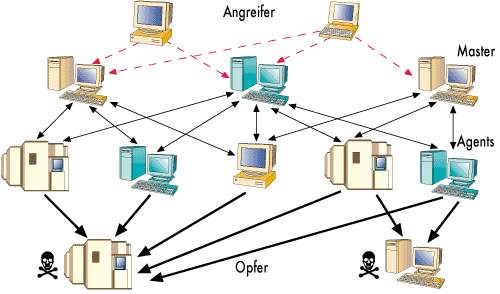

۴-

وساطت برای یک حمله دیگر

مزاحمین بهکرات از کامپیوترهای مورد حمله قرارگرفته برای

پایگاهی برای حمله به سیستمهای دیگر استفاده میکنند. یک مثال

آن چگونگی استفاده از آنها بعنوان ابزار حملات

DoS

توزیعشده است. مزاحمین یک

“عامل”

را (معمولا از طریق یک اسب تروا) نصب میکنند که روی کامپیوتر

مورد حمله قرارگرفته اجرا میشود و منتظر دستورهای بعدی

میماند. سپس، هنگامی که تعدادی از عاملها روی کامپیوترهای

مختلف در حال اجرا هستند، به تمام آنها دستور داده میشود که

یک حمله

denial-of-service

را روی یک سیستم پیاده کنند. بنابراین، هدف نهایی حمله،

کامپیوتر شما نیست، بلکه سیستم شخص دیگری است – کامپیوتر شما

فقط یک ابزار مناسب برای یک حمله بزرگتر است.

۵-

اشتراکهای ویندوزی حفاظتنشده

اشتراکهای شبکه ویندوزی محافظتنشده میتوانند توسط مزاحمین

تحت یک روش خودکار برای قراردادن ابزارها روی تعداد زیادی از

کامپیوترهای ویندوزی متصل به اینترنت مورد سوءاستفاده قرار

گیرند. از آنجا که برای امنیت سایت روی اینترنت وابستگی بین

سیستمها وجود دارد، یک کامپیوتر مورد حمله قرارگرفته نه تنها

مشکلاتی برای صاحبش فراهم میکند، بلکه تهدیدی برای سایتهای

دیگر روی اینترنت محسوب میشود. عامل بالقوه بزرگی در گستره

وسیع برای ظهور ناگهانی سایر ابزارهای مزاحمت وجود دارد که از

اشتراکهای شبکه ویندوزی محافظتنشده استفاده میکند.

۶-

کدهای قابل انتقال (Java

،

JavaScript

و

ActiveX)

گزارشهایی در مورد مشکلات با ”

کدهای سیار” ( مانند

Java، JavaScript

و ActiveX) وجود داشته است.

اینها زبانهای برنامهسازی هستند که به توسعهدهندگان وب اجازه

نوشتن کدهای قابل اجرا در مرورگر شما را میدهند. اگرچه کد

عموما مفید است، اما میةواند توسط مزاحمان برای جمعآوری

اطلاعات (مثلا وبسایتهایی که سر میزنید) یا اجرای کدهای

آسیبرسان روی کامپیوتر شما مورد استفاده قرار گیرد. امکان از

کار انداختن Java،

JavaScript و ActiveX

در مرورگر شما وجود دارد. توصیه میشود که اگر در حال مرور

وبسایتهایی هستید که با آنها آشنا نیستید یا اطمینان ندارید،

این کار را انجام دهید، اگرچه از خطرات احتمالی در استفاده از

کدهای سیار در برنامههای ایمیل آگاه باشید. بسیاری از

برنامههای ایمیل از همان کد بعنوان مرورگرهای وب برای نمایش

HTML استفاده میکنند.

بنابراین، شکافهای امنیتی که بر Java،

JavaScript و ActiveX

اثرگذارند، اغلب علاوه بر صفحات وب در ایمیلها هم قابل اجرا

هستند.

در قسمت بعد به ادامه روشها پرداخته خواهد شد...

|